Записний носій даних із областю захищених даних, спосіб записування на нього та пристрої для записування/відтворення даних

Номер патенту: 76094

Опубліковано: 17.07.2006

Автори: Ліннарц Йохан П.М.Г., Калкер Антоніус А.С.М., Тальстра Йохан К.

Формула / Реферат

1. Спосіб записування даних на перезаписний носій даних, що має доступну тільки для читання область незмінних даних і записну область даних, в якому в згадану записну область даних записують системні дані, і який відрізняється тим, що генерують криптографічну контрольну суму згаданих системних даних і записують її в згадану область незмінних даних, де згадана криптографічна контрольна сума використовується для перевірки згаданих системних даних перед читанням і/або записуванням даних користувача.

2. Спосіб за п. 1, який відрізняється тим, що системні дані записують у периферійну область згаданої записної області даних.

3. Спосіб за п. 1, який відрізняється тим, що для генерування криптографічної контрольної суми і перевірки системних даних використовують певну хеш-функцію.

4. Спосіб за п. 1, який відрізняється тим, що для генерування криптографічної контрольної суми і перевірки системних даних використовують МАС-алгоритм (алгоритм автентифікації повідомлень).

5. Спосіб за п. 1, який відрізняється тим, що для генерування криптографічної контрольної суми і перевірки системних даних використовують алгоритм генерування підпису із використанням певного ключа, причому як згадану криптографічну контрольну суму записують цей підпис.

6. Спосіб за п. 1, який відрізняється тим, що генерування криптографічної контрольної суми і записування системних даних в записну область даних здійснюють як етап процедури форматування даного носія даних.

7. Спосіб за п. 1, який відрізняється тим, що як системні дані записують інформацію, що стосується захисту від копіювання, зокрема, унікальний ідентифікатор носія даних, ключ, зашифрований одним або декількома різними ключами, що залежать від виробника або пристрою, або один або декілька переліків пристроїв, повноваження яких відкликано, або носіїв даних, повноваження яких відкликано.

8. Спосіб за п. 1, який відрізняється тим, що згадані системні дані спочатку записують у периферійну область згаданої записної області даних, а під час першого використання цього носія даних в записувальному пристрої ці системні дані копіюють в область даних користувача записної області даних.

9. Спосіб записування даних на перезаписний носій даних, що має доступну тільки для читання область незмінних даних, у якій є перша область даних і периферійна область, в якому в згадану периферійну область даних записують системні дані, генерують криптографічну контрольну суму згаданих системних даних і записують її в згадану першу область даних, де згадана криптографічна контрольна сума використовується для перевірки згаданих системних даних перед читанням і/або записуванням даних користувача.

10. Перезаписний носій даних для зберігання даних, який має записну область даних, в якій зберігаються системні дані, і доступну тільки для читання область незмінних даних, який відрізняється тим, що у згаданій доступній тільки для читання області незмінних даних зберігається криптографічна контрольна сума згаданих системних даних, що надається для перевірки згаданих системних даних перед читанням і/або записуванням даних користувача.

11. Носій даних за п. 10, який відрізняється тим, що записна область даних включає в себе периферійну область, і системні дані зберігаються у периферійній області згаданої записної області даних.

12. Носій даних за п. 11, який відрізняється тим, що він має увідну область, і системні дані розміщуються у цій увідній області.

13. Носій даних за п. 10, який відрізняється тим, що він є перезаписним оптичним носієм даних, зокрема компакт-диском (CD) або DVD-диском.

14. Носій даних за п. 10, який відрізняється тим, що згадана криптографічна контрольна сума системних даних містить результат обчислення хеш-функції, обчисленої над згаданими системними даними.

15. Перезаписний носій даних для зберігання даних, який має доступну тільки для читання область незмінних даних, який відрізняється тим, що у згаданій доступній тільки для читання області незмінних даних є перша область даних і периферійна область, в якій зберігаються системні дані, причому у згаданій першій області даних зберігається криптографічна контрольна сума згаданих системних даних, яка використовується для перевірки згаданих системних даних перед читанням і/або записуванням даних користувача.

16. Носій даних за п. 15, який відрізняється тим, що згадана перша область даних являє собою ВСА-область, а згадана периферійна область включає в себе пітовий хвилеподібний вигин і/або хвилеподібний вигин допоміжної розмітки.

17. Носій даних за п. 15, який відрізняється тим, що згадана перша область даних являє собою ВСА-область, а згадана периферійна область включає в себе заздалегідь виштамповані піти.

18. Носій даних за п. 15, який відрізняється тим, що згадана криптографічна контрольна сума системних даних містить результат обчислення хеш-функції, обчисленої над згаданими системними даними.

19. Записувальний пристрій для записування даних на перезаписний носій даних, який включає в себе записувальний засіб для записування системних даних у записну область даних згаданого носія, який відрізняється тим, що він включає в себе генерувальний засіб для генерування криптографічної контрольної суми згаданих системних даних, а згаданий записувальний засіб виконаний з можливістю записування згаданої криптографічної контрольної суми в доступну тільки для читання область незмінних даних згаданого носія, де згадана криптографічна контрольна сума запроваджується для перевірки згаданих системних даних перед читанням і/або записуванням даних користувача.

20. Записувальний пристрій для записування даних на перезаписний носій даних, що має доступну тільки для читання область незмінних даних, у якій є перша область даних і периферійна область, який включає в себе генерувальний засіб для генерування криптографічної контрольної суми згаданих системних даних і записувальний засіб для записування системних даних у згадану периферійну область і записування згаданої криптографічної контрольної суми системних даних у згадану першу область даних, де згадана криптографічна контрольна сума запроваджується для перевірки згаданих системних даних перед читанням і/або записуванням даних користувача.

21. Відтворювальний пристрій для відтворювання даних користувача, що зберігаються на перезаписному носії даних, який включає в себе засіб читання для читання системних даних, що зберігаються у записній області даних згаданого носія, який відрізняється тим, що згаданий засіб читання виконаний з можливістю читання криптографічної контрольної суми згаданих системних даних, що зберігається в доступній тільки для читання області незмінних даних згаданого носія, а також тим, що він включає в себе засіб перевірки для генерування криптографічної контрольної суми системних даних, що зчитуються зі згаданого носія, і перевірки цих системних даних з використанням згаданої згенерованої криптографічної контрольної суми.

22. Відтворювальний пристрій за п. 21, який відрізняється тим, що включає в себе записувальний засіб для записування даних користувача на перезаписний носій даних.

23. Відтворювальний пристрій для відтворювання даних користувача, що зберігаються на перезаписному носії даних, що має доступну тільки для читання область незмінних даних, у якій є перша область даних і периферійна область, який включає в себе засіб читання для читання системних даних, що зберігаються у згаданій периферійній області, і читання криптографічної контрольної суми згаданих системних даних, що зберігається у згаданій першій області даних, а також засіб перевірки для генерування криптографічної контрольної суми системних даних, що зчитуються зі згаданого носія, і перевірки цих системних даних з використанням згаданої згенерованої криптографічної контрольної суми.

24. Відтворювальний пристрій за п. 23, який відрізняється тим, що включає в себе записувальний засіб для записування даних користувача на перезаписний носій даних.

Текст

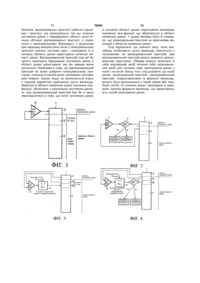

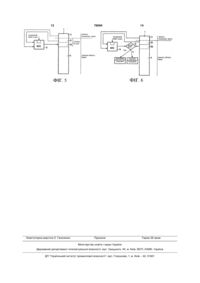

1. Спосіб записування даних на перезаписний носій даних, що має доступну тільки для читання область незмінних даних і записну область даних, в якому в згадану записну область даних записують системні дані, і який відрізняється тим, що генерують криптографічну контрольну суму згаданих системних даних і записують її в згадану область незмінних даних, де згадана криптографічна контрольна сума використовується для перевірки згаданих системних даних перед читанням і/або записуванням даних користувача. 2. Спосіб за п. 1, який відрізняється тим, що системні дані записують у периферійну область згаданої записної області даних. 3. Спосіб за п. 1, який відрізняється тим, що для генерування криптографічної контрольної суми і перевірки системних даних використовують певну хеш-функцію. 4. Спосіб за п. 1, який відрізняється тим, що для генерування криптографічної контрольної суми і перевірки системних даних використовують МАСалгоритм (алгоритм автентифікації повідомлень). 5. Спосіб за п. 1, який відрізняється тим, що для генерування криптографічної контрольної суми і перевірки системних даних використовують алгоритм генерування підпису із використанням певного ключа, причому як згадану криптографічну контрольну суму записують цей підпис. 2 (19) 1 3 76094 4 12. Носій даних за п. 11, який відрізняється тим, тільки для читання область незмінних даних, у якій що він має увідну область, і системні дані розміє перша область даних і периферійна область, щуються у цій увідній області. який включає в себе генерувальний засіб для ге13. Носій даних за п. 10, який відрізняється тим, нерування криптографічної контрольної суми згащо він є перезаписним оптичним носієм даних, даних системних даних і записувальний засіб для зокрема компакт-диском (CD) або DVD-диском. записування системних даних у згадану перифе14. Носій даних за п. 10, який відрізняється тим, рійну область і записування згаданої криптографіщо згадана криптографічна контрольна сума сисчної контрольної суми системних даних у згадану темних даних містить результат обчислення хешпершу область даних, де згадана криптографічна функції, обчисленої над згаданими системними контрольна сума запроваджується для перевірки даними. згаданих системних даних перед читанням і/або 15. Перезаписний носій даних для зберігання дазаписуванням даних користувача. них, який має доступну тільки для читання область 21. Відтворювальний пристрій для відтворювання незмінних даних, який відрізняється тим, що у даних користувача, що зберігаються на перезапизгаданій доступній тільки для читання області несному носії даних, який включає в себе засіб чизмінних даних є перша область даних і перифетання для читання системних даних, що зберігарійна область, в якій зберігаються системні дані, ються у записній області даних згаданого носія, який відрізняється тим, що згаданий засіб читанпричому у згаданій першій області даних зберігається криптографічна контрольна сума згаданих ня виконаний з можливістю читання криптографічсистемних даних, яка використовується для переної контрольної суми згаданих системних даних, вірки згаданих системних даних перед читанням що зберігається в доступній тільки для читання і/або записуванням даних користувача. області незмінних даних згаданого носія, а також 16. Носій даних за п. 15, який відрізняється тим, тим, що він включає в себе засіб перевірки для що згадана перша область даних являє собою генерування криптографічної контрольної суми ВСА-область, а згадана периферійна область системних даних, що зчитуються зі згаданого новключає в себе пітовий хвилеподібний вигин і/або сія, і перевірки цих системних даних з використанхвилеподібний вигин допоміжної розмітки. ням згаданої згенерованої криптографічної конт17. Носій даних за п. 15, який відрізняється тим, рольної суми. 22. Відтворювальний пристрій за п. 21, який відріщо згадана перша область даних являє собою зняється тим, що включає в себе записувальний ВСА-область, а згадана периферійна область включає в себе заздалегідь виштамповані піти. засіб для записування даних користувача на пере18. Носій даних за п. 15, який відрізняється тим, записний носій даних. що згадана криптографічна контрольна сума сис23. Відтворювальний пристрій для відтворювання темних даних містить результат обчислення хешданих користувача, що зберігаються на перезапифункції, обчисленої над згаданими системними сному носії даних, що має доступну тільки для даними. читання область незмінних даних, у якій є перша 19. Записувальний пристрій для записування даобласть даних і периферійна область, який вклюних на перезаписний носій даних, який включає в чає в себе засіб читання для читання системних себе записувальний засіб для записування систеданих, що зберігаються у згаданій периферійній мних даних у записну область даних згаданого області, і читання криптографічної контрольної носія, який відрізняється тим, що він включає в суми згаданих системних даних, що зберігається у себе генерувальний засіб для генерування криптозгаданій першій області даних, а також засіб переграфічної контрольної суми згаданих системних вірки для генерування криптографічної контрольданих, а згаданий записувальний засіб виконаний ної суми системних даних, що зчитуються зі згадаз можливістю записування згаданої криптографічного носія, і перевірки цих системних даних з ної контрольної суми в доступну тільки для читанвикористанням згаданої згенерованої криптограня область незмінних даних згаданого носія, де фічної контрольної суми. 24. Відтворювальний пристрій за п. 23, який відрізгадана криптографічна контрольна сума запровазняється тим, що включає в себе записувальний джується для перевірки згаданих системних даних перед читанням і/або записуванням даних корисзасіб для записування даних користувача на перетувача. записний носій даних. 20. Записувальний пристрій для записування даних на перезаписний носій даних, що має доступну Цей винахід стосується способу записування даних на перезаписний носій даних (rewritable, тобто такий, що дозволяє перезаписування), носія даних, записувального пристрою для записування даних на перезаписний носій даних і відтворювального пристрою для відтворювання даних користувача, що зберігаються на перезаписному носії даних. Цей винахід стосується носія даних, на який користувач може записувати матеріал (контент), що охороняється авторським правом, і матеріал, що можна вільно копіювати. Часто користувач має право записувати і копіювати контент, але встановлені обмеженнями на кількість копій (кількість "поколінь"), що їх дозволено зробити. Щоб контент, що охороняється авторським правом, могли 5 76094 6 прочитати лише "сумісні" пристрої, які дотримують но зберігати, може набагато перевищувати ємність вимоги по захисту від копіювання, використовуєтьпам'яті, наявної в області незмінних даних. ся шифрування. Щоб позбавити пристроївТому метою цього винаходу є надати спосіб порушників можливості робити побітові копії зазаписування даних на перезаписний носій даних, шифрованих даних, є необхідним додатковий заякий долає зазначені вище проблеми і дозволяє хист. Часто це здійснюється шляхом записування зберігати великі обсяги системних даних у такий важливої інформації, наприклад, ключа дешифруспосіб, що несанкціонований доступ буде унеможвання, таким чином, щоб її не можна було скопіюливлений. Крім того, пропонуються відповідний вати. носій даних, відповідний записувальний пристрій і Загалом, захищення від копіювання вимагає відповідний відтворювальний пристрій. обов'язкового збереження на записних дисках пеВідповідно до цього винаходу ці цілі досягавних даних, які не можуть бути змінені або стерті ються способом, охарактеризованим в п.1 або п.2, користувачем. У цьому описі ці дані будуть назиносієм даних, охарактеризованим в п.9 або п.10, ватися "системними даними". Прикладами систезаписувальним пристроєм, охарактеризованим в мних даних є: п.12 або п.13, і відтворювальним пристроєм, охаунікальний числовий ідентифікатор диска, рактеризованим в п.14 або п.15 формули винахоякий використовується для шифрування даних, які ду. користувач записує на диск; Цей винахід грунтується головним чином на перелік, який складається з одного ключа, заідеї запровадження певного криптографічного шифрованого декількома різними ключами, що зв'язку між даними, що записуються в область залежать від виробника або пристрою; незмінних даних, і системними даними. Цей зв'яперелік електронних серійних номерів призок встановлюється за допомогою криптографічної строїв або дисків, що їх повноваження відкликані. контрольної суми, яка, відповідно до цього винаШляхом записування такого переліку на всіх чисходу, генерується або лише з системних даних, тих (пустих) дисках побутовим пристроям можна або з системних даних і певних ідентифікаційних передавати інструкції, що стосуються відкликання даних, якими може бути якесь випадкове число, повноважень. Отримавши такі інструкції, сумісні збережене в області незмінних даних. Ця криптопристрої відмовляться обмінюватися даними з графічна контрольна сума використовується запипристроями, що їх повноваження відкликані. сувальним або відтворювальним пристроєм для У цьому описі контент або дані, що записуютьтого, щоб визначити, чи не було махінацій з сисся користувачем, будуть називатися "даними котемними даними, наприклад, чи не були вони стеристувача". Крім того, для позначення області норті або змінені для злому захисту носія даних від сія даних, в якій зберігають якусь інформацію, копіювання. Таким чином, зазначена криптографідоступну лише для читання і таку, що не може чна контрольна сума використовується для перебути зміненою побутовим пристроєм, буде викоривірки системних даних, що означає, що у разі нестовуватися термін "область незмінних даних". гативного результату цієї перевірки відтворювання Навпаки, в "записній області даних" зберігають контенту з носія даних або записування контенту інформацію, яку можуть змінювати побутові прина носій може бути перервано. строї. У записній області даних будуть також запиВідповідно до першого рішення, системні дані суватися дані, які побутові пристрої можуть запизаписують в записну область даних, наприклад, як сувати лише після певних модифікацій частину інформації, записуваної згідно з форма("хакерських") відповідного пристрою нечесними том носія даних. За цими системними даними обкористувачами. Такими модифікаціями можуть числюють криптографічну контрольну суму, наприбути зміни в апаратно-програмному (firmware) або клад, значення криптографічної хеш-функції, і програмному забезпеченні, що використовується результат обчислення цієї криптографічної контдля керування записувальним пристроєм. рольної суми, наприклад, результат обчислення Записування даних в області незмінних даних цієї хеш-функції, записують в область незмінних потребує застосування компонентів, звичайно відданих. У цьому випадку записувальний пристрій сутніх в побутових пристроях. Прикладом технолобуде приймати лише носій запису з адекватною гії записування таких даних є "хвилеподібний викомбінацією системних даних і незмінних даних, гин" (wobble) - радіальне відхилення положення тобто криптографічною контрольною сумою. пітів або допоміжної розмітки від ідеальної спіралі. Згідно з альтернативним рішенням генерують Із законів фізики і механіки випливає, що є неможідентифікаційні дані, наприклад, якесь випадкове ливим записування такого хвилеподібного вигину число, і записують його в області незмінних даних. "на ходу" лазером, що ним обладнаний побутовий В цьому випадку записна область даних буде міспристрій записування оптичних дисків. Іншими тити дані користувача, системні дані і криптограприкладами даних, що зберігаються у області нефічну контрольну суму системних і ідентифікаційзмінних даних, є ВСА-код, запропонований для них даних, наприклад, електронний підпис для DVD-ROM, окремі вибірково пошкоджені ділянки них. Тоді записувальний або відтворювальний диска, шляхом випалювання потужними лазерами, пристрій буде використовувати певний засіб переабо дані, записані в спеціальній області диска, яка вірки (наприклад, відкритий ключ) для перевірки містить інформацію, доступну лише для читання. автентичності криптографічної контрольної суми, Практичною проблемою є збереження великих системних даних і ідентифікаційних даних, тобто обсягів даних в області незмінних даних. Звичайно буде перевірятися правильність зазначеного підїї ємність обмежується кількома бітами (порядку пису. Замість електронного підпису для перевірки сотень бітів). Обсяг системних даних, які необхідможна використовувати код засвідчення автентич 7 76094 8 ності повідомлень (МАС), що дешевше, але менш значених системних даних, обчислюючи з цих сиснадійно. темних даних значення певної хеш-функції. Потім Інші варіанти здійснення, що їм віддається пекриптографічно захищений результат обчислення ревага, розкриваються в залежних пунктах форцієї хеш-функції записують в область 2 незмінних мули. даних. Цей винахід і його варіанти здійснення, що їм Описаний на Фіг.1 спосіб переважно втілюють віддається перевага, пояснюються далі більш дов записувальному пристрої, для записування сискладно з посиланням на нижченаведені фігури темних даних і криптографічної контрольної суми креслення, на яких: на пустий носій самим цим пристроєм або окреФіг.1 - спосіб записування згідно з першим вамим записувальним засобом. ріантом здійснення, У відтворювальному пристрої, показаному на Фіг.2 - спосіб відтворювання згідно з першим Фіг.2, аналогічний генерувальний засіб 5, що вховаріантом здійснення, дить до його складу, обчислює значення хешФіг.3 - спосіб записування згідно з другим вафункції з системних даних, що зберігаються в обріантом здійснення, ласті 3 системних даних. Результат цього обчисФіг.4 - спосіб відтворювання згідно з другим лення передається у засіб 6 перевірки відтворюваріантом здійснення, вального пристрою, який також отримує Фіг.5 - спосіб записування згідно з третім варікриптографічну контрольну суму, зчитану з області антом здійснення, 2 незмінних даних носія 1. Якщо ця криптографічФіг.6 - спосіб відтворювання згідно з третім на контрольна сума дорівнює обчисленому знаваріантом здійснення. ченню хеш-функції, перевірка вважається такою, На Фіг.1 представлена схема, яка пояснює що завершилася успішно, і відтворювання даних спосіб записування даних на перезаписний носій користувача може початися або бути продовжено, даних згідно з першим варіантом здійснення цього тоді як після перевірки, що завершилася невдавинаходу. Носій даних 1, яким може бути диск для чею, відтворювання може бути перерване, оскільоптичного записування даних, наприклад, DVD або ки є великою імовірність того, що системні дані CD, поділений на доступну тільки для читання обзазнали махінацій. Засіб читання для зчитування ласть 2 незмінних даних і записну область 3, 4 системних даних і криптографічної контрольної даних, яка, в свою чергу, поділена на область 3 суми з носія не показаний. системних даних і область 4 даних користувача. У практичній реалізації носій 1 можна уявити Дані, записані в області 2 незмінних даних, не мояк (спочатку пустий) DVD-RAM або перезаписний жуть бути модифіковані користувачами. Типовим компакт-диск (CD-RW), або якійсь інший перезаписпособом формування області 2 незмінних даних є сний носій, який поступає в продаж і вже містить виштамповування пітів на перезаписному диску, перелік серійних номерів відомих записувальних тобто частина перезаписного диска використовупристроїв, що "займаються" піратством, які іменується як носій типу CD-ROM або DVD-ROM. Іншим ються в цьому тексті "записувальними пристрояспособом формування є ВСА (Burst Cut Area), ми-порушниками", записаний на заводі, що вигоштрихкодова комбінація біля внутрішнього радіусу товляє диски. Цей перелік використовується диска, записана ІАГ-лазером на заводі, що вигото"чесними" пристроями відтворювання DVD-RAM, вляє диски. Третім варіантом є записування заCD-RW або інших носіїв для того, щоб відмовлязначених незмінних даних за допомогою радіальтися від відтворювання записів, зроблених цими ного зсуву заздалегідь відштампованих пітів записувальними пристроями-порушниками, оскіль("пітовий хвилеподібний вигин") або радіального ки про них відомо, що вони використовуються для зсуву допоміжної розмітки ("хвилеподібний вигин незаконного копіювання. Такий перелік звичайно допоміжної розмітки"). занадто довгий (як правило, більш ніж 1Мбайт) Дані, записані в записну область 3, 4 даних, для того, щоб він міг бути збережений в області можуть бути змінені користувачем. Проте область незмінних даних (як правило, кілька сотень бітів). системних даних зарезервована для системних Тому цей перелік записують на перезаписний ноданих, таких як дані, що стосуються захисту від сій на заводі як звичайний файл. Щоб перешкодикопіювання, як вказувалося нa початку опису вити простому стиранню або змінюванню цього пенаходу. Більша частина (область 4) записної обреліку якоюсь особою, з цього переліку ласті даних може використовуватися для записуобчислюють значення хеш-функції. Це значення вання даних користувача, наприклад, звукових або набагато коротше від зазначених системних давідеоданих. них, і тому його можна легко записати в область Оскільки ємність області 2 незмінних даних є незмінних даних під час виготовлення носія. В обмеженою, тоді як потрібно зберігати все більшу цьому випадку після встановлення носія "чесний" кількість системних даних, які повинні бути достувідтворювальний пристрій спочатку обчислюватипними для змінювання, згідно з цим винаходом ме з зазначених системних даних значення зазнапропонується зберігати системні дані в записній ченої хеш-функції і співставлятиме результат зі області 3 даних і встановлювати криптографічний значенням хеш-функції, що зберігається в області зв'язок між цими системними даними і записуванезмінних даних. Неспівпадання цих значень свідною в області 2 незмінних даних спеціальною інчитиме про спотворення системних даних внасліформацією, що не може буде змінена під час надок несанкціонованого втручання. ступного записування або відтворювання. Отже, в У цьому базовому варіанті ніде в системі не цьому варіанті здійснення генерувальний засіб 5 потрібно використовувати ніякого криптографічногенерує криптографічну контрольну суму для заго секрету (наприклад, ключа шифрування). Проте 9 76094 10 недоліком є недостатня гнучкість. Дійсно, фактичровану криптографічну контрольну суму, яка буде ний бітовий вміст області незмінних даних перезазаписана в область 32 системних даних, генерує з писного носія буде записаний при виготовлені дисзазначених ідентифікаційних даних і зазначених ка на заводі назавжди незмінним. Таким чином, системних даних генерувальний засіб 9, з викоризначення хеш-функції має бути обчислене з сисстанням алгоритму автентифікації повідомлень темних даних, що їх необхідно захистити, перед (МАС-алгоритму, МАС - Message Authentication виготовленням диска. Якщо системні дані буде Code, код автентифікації повідомлень) і секретнонеобхідно змінити, наприклад, шляхом додавання го МАС-ключа. Це МАС-шифрування в короткій інших записувальних пристроїв-порушників в заформі можна записати як значений перелік, обов'язково необхідно буде зміED = Ε (системні дані, фіксовані дані, МАСнити і зазначене значення хеш-функції. В цьому ключ) випадку заводу доведеться випустити нові носії, де ED означає додаткові дані (тобто криптооскільки старі носії вже не матимуть правильного графічну контрольну суму), а Е означає МАСзначення хеш-функції для нових системних даних. шифрування. Є й інші причини, з яких системні дані мають зміУ записувальному або відтворювальному принюватися або оновлюватися через певний час строї, як показано на Фіг.6, передбачається генепісля виготовлення диска і записування незмінного рувальний засіб 9 для обчислення МАС-коду з значення хеш-функції. зазначених ідентифікаційних даних і зазначених Більша гнучкість досягається у другому варіасистемних даних з використанням цього ж секретнті здійснення цього винаходу, що ілюструється ного МАС-ключа. Обчислений МАС-код порівнюФіг.3 і Фіг.4. Відповідно до цього варіанту здійсється засобом 6 перевірки з криптографічною коннення під час виготовлення носія в область нетрольною сумою (МАС-кодом), що зберігається в змінних даних записують ідентифікаційні дані, наобласті 32 системних даних для здійснення переприклад, якесь випадкове число. Область вірки. системних даних, в свою чергу, ділиться на першу У порівнянні з другим варіантом здійснення, область 31 для власне системних даних і другу показаним на Фіг.3 і Фіг.4, використання МАС є область 32 для записування криптографічної контменш надійним, ніж використання підпису, одеррольної суми. Ця криптографічна контрольна сума жаного з використанням відкритого ключа. В цій генерується за допомогою алгоритму генерування системі ключ, використаний для обчислення МАС, підпису з відкритим ключем, втіленого в генеруває в кожному відтворювальному пристрої, і якщо льному засобі 7. У ньому з використанням секретхтось зламає який-небудь відтворювальний приного ключа Ксекретний обчислюють цифровий підпис стрій і заволодіє цим ключем, то ця особа може для зазначених ідентифікаційних даних і зазначепіти далі і замінити системні дані іншими системних системних даних, з яких у генерувальному ними даними, що все ж відповідають МАС-коду з засобі 5 спочатку обчислюють хеш-функцію. Це області незмінних даних. З іншого боку, в системі з обчислення може бути записане як відкритим ключем, що відповідає другому варіанту ED = Ε (хеш-функція (системні дані, ідентифіздійснення цього винаходу, при шифруванні викокаційні дані), секретний ключ), ристовується секретний ключ, тоді як для перевірде ED означає додаткові дані (тобто криптоки використовується загальнодоступний відкритий графічну контрольну суму), а Е означає шифруключ. вання з використанням відкритого ключа. ОбчисЗастосовуючи цей винахід, можна запобігти лений цифровий підпис згодом записують як махінаціям з системними даними. За допомогою криптографічну контрольну суму в зазначену другу збереження спеціальних даних в області незмінобласть 32 системних даних. них даних можна перешкодити копіюванню приУ відтворювальному пристрої або записувальстроями-порушниками застарілих системних даних ному пристрої, як показано на Фіг.4, системні дані на нові носії, наприклад, заміні нового великого перевіряють шляхом, по-перше, обчислення знапереліку записувальних пристроїв-порушників кочення хеш-функції з зазначених ідентифікаційних ротким старим переліком. Оскільки власне систеданих і зазначених системних даних, і згодом мні дані зберігають в записній області даних, дозастосування алгоритму перевірки підпису з відклається проблема обмеженої ємності області ритим ключем, втіленого у засобі 8 перевірки, і незмінних даних. відкритого ключа Квідкритий для перевірки правильЯк правило, системні дані зберігають або приності підпису, записаного в області 32. Секретний ховують в області, недоступній користувачу, або в ключ, що використовується для генерування цифтакій області носія, що не зачіпляється звичайне рового підпису, як показано на Фіг.3, повинен збепризначення диска, тобто зберігання даних корисрігатися в таємниці, тоді як відкритий ключ, що тувача. Для таких носіїв, як DVD і компакт-диски використовується для перевірки у відтворюваль(CD), прикладом можуть бути так звані "увідна" ному або записувальному пристрої, як показано на (lead-in) і "вивідна" (lead-out) області диска. Нижче Фіг.4, може розповсюджуватися вільно, оскільки такі області усі разом будуть іменуватися "перицей відкритий ключ не може бути використаний на ферійною областю". Цим забезпечується переваетапі шифрування, показаному на Фіг.3. га, яка полягає в тому, що у користувача не виниТретій варіант здійснення пояснюється з посикає ніяких незручностей, а також, загалом, суттєво ланнями на Фіг.5 і Фіг.6. Як і у другому варіанті здешевлюється процес виготовлення дисків, оскіздійснення, ідентифікаційні дані записують в обльки периферійні області можуть бути відштамполасть 2 незмінних даних, а власне системні дані вані дуже швидко, тоді як дані, які записують, дозаписують в область 31 системних даних. Зашифводиться записувати з нормальною швидкістю. 11 76094 12 Загалом, відтворювальні пристрої набагато дешев основній області даних користувача відповідає вші і простіші, ніж записувальні, так що читання значенню хеш-функції, що зберігається в області системних даних з периферійної області носія бінезмінних даних. У цьому випадку було б очевидльше обтяжує відтворювальні пристрої, у порівно, що записувальний пристрій не здійснював манянні з записувальними. Відповідно, є доцільним хінацій з областю незмінних даних. при першому використанні носія у записувальному Слід відзначити, що кожного разу, коли якапристрої зчитати системні дані і скопіювати їх в небудь особливість цього винаходу описується з основну область даних користувача записної обпосиланням на відтворювальний пристрій, цей ласті даних. Відтворювальний пристрій тоді міг би відтворювальний пристрій можна замінити записупросто знаходити інформацію системних даних в вальним пристроєм. Обидва можуть включати в області даних користувача, яку він завжди може себе відповідний засіб читання і/або записувальпрочитати. Проблема в тому, що відтворювальний ний засіб для читання і/або записування даних з пристрій не може довіряти записувальному приносія і на носій. Більш того, слід розуміти, що носій строю, оскільки останній може скопіювати системні даних, записувальний пристрій і відтворювальний дані невірно. Однак, якщо, як пропонується згідно пристрій, охарактеризовані в формулі винаходу, з першим варіантом здійснення цього винаходу, можуть бути вдосконалені у такий самий або подізберігати в області незмінних даних значення хешбний спосіб, як описано вище і викладено в залефункції, обчислене з зазначених системних даних, жних пунктах формули винаходу, що характеризуто тоді відтворювальний пристрій був би в змозі ють спосіб записування даних. пересвідчитися в тому, що копія системних даних 13 Комп’ютерна верстка О. Гапоненко 76094 Підписне 14 Тираж 26 прим. Міністерство освіти і науки України Державний департамент інтелектуальної власності, вул. Урицького, 45, м. Київ, МСП, 03680, Україна ДП “Український інститут промислової власності”, вул. Глазунова, 1, м. Київ – 42, 01601

ДивитисяДодаткова інформація

Назва патенту англійськоюRewritable data storage medium with data protection, a method of storing data, a device for recording data, and a device for reproducing data

Назва патенту російськоюПерезаписываемый носитель информации с защитой данных, способ записи данных на носитель информации, устройство для записи и устройство для воспроизведения данных

МПК / Мітки

МПК: G11B 20/00

Мітки: даних, нього, пристрої, захищених, записування, спосіб, носій, областю, записний

Код посилання

<a href="https://ua.patents.su/7-76094-zapisnijj-nosijj-danikh-iz-oblastyu-zakhishhenikh-danikh-sposib-zapisuvannya-na-nogo-ta-pristro-dlya-zapisuvannya-vidtvorennya-danikh.html" target="_blank" rel="follow" title="База патентів України">Записний носій даних із областю захищених даних, спосіб записування на нього та пристрої для записування/відтворення даних</a>

Попередній патент: Спосіб виробництва мінеральних волокон

Наступний патент: Спосіб немедикаментозної афективної контратрибуції булімії

Випадковий патент: Низькоплавна шлакоутворююча суміш для безупинного розливання сталі