Спосіб запобігання комп’ютерним атакам у мережі за допомогою фільтрації вхідних пакетів

Номер патенту: 110330

Опубліковано: 10.10.2016

Автори: Жуков Ігор Анатолійович, Балакін Сергій В'ячеславович

Формула / Реферат

Спосіб запобігання комп'ютерним атакам у мережі за допомогою фільтрації вхідних пакетів, формалізований тим, що створюється масив для зберігання фрагментованих пакетів, параметрів і діапазонів часу активності користувача, беруть пакет з мережі, зберігають його, перевіряють збережений пакет в заданому діапазоні часу на предмет наявності комп'ютерних атак і при відсутності сигнатур атаки передають пакет в мережу, а при виявленні сигнатур атак забороняють доступ в мережу такому пакету і видаляють всю інформацію про нього, який відрізняється тим, що моніторинг мережі проводиться в задані діапазони роботи користувача, що дозволяє виявляти інсайдерські атаки на мережу, як вихідні характеристики збережених пакетів повідомлень беруться дані полів: "TTL" {Т}, "DIA" {D}, "SIA" {S}, які записуються в створені для них масиви, також створюються списки довірених адрес одержувачів і відправників пакетів, які зберігаються в масивах зразкових значень полів "DІА" {De} і "SIA" {Se}, і проводяться вимірювання значень полів для пакетів "TTL", коли готові списки довірених одержувачів і відправників, записуються зразкові характеристики для поля "TTL" Те, після збереження пакета з мережі, для виявлення атаки виокремлюють із його заголовка значення полів "TTL" Т, "DIA" D і "SIA" І і зберігають їх у {Т}, {D}, {І}, звіряють зразкові значення полів "TTL" Те, "DIA" De, "SIA" Se, на відповідність даних отриманого з мережі пакета, при відповідності характеристик полів пакетів з мережі зразковим значенням "TTL", "DIA" і "SIA" система пропускає пакети, в разі невідповідності характеристик полів пакетів з мережі зразковим значенням "TTL", "DIA" і "SIA" система не пропускає дані пакети, вбачаючи загрозу.

Текст

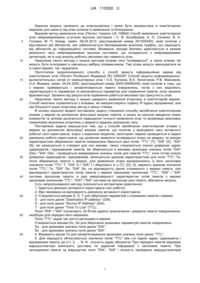

Реферат: UA 110330 U UA 110330 U 5 10 15 20 25 30 35 40 45 50 55 Корисна модель належить до електрозв'язку і може бути використана в комп'ютерних мережах для захисту від атак шляхом їх виявлення та блокування. Відомий метод виявлення атак (Патент України UA 109640 Спосіб виявлення комп'ютерних атак нейромережевою штучною імунною системою / С. В. Бєзобразов, А. О. Саченко, В. А. Головко, М. П. Комар, заявл. 28.04.2012, реєстраційний номер 201205350), який полягає у відстеженні дій абонентів, яке забезпечується безперервним аналізом трафіку, що надходить від абонентів до інформаційної системи. Вживання заходів безпеки здійснюється в режимі реального часу нейромережевою імунною системою, що складається з нейромережевих детекторів, які в ході аналізу роблять висновки про наявність атак. Недоліком такого методу є низька протидія атакам типу "інсайдерські", а також атакам, які можуть бути інтегровані в навчальну вибірку зловмисником. Такі атаки можуть виконуватися як із самої мережі, так і віддалено. Прототипом запропонованого способу є спосіб захисту інформаційних мереж від комп'ютерних атак (Патент Російської Федерації RU 2285287 Способ защиты информационновычислительных сетей от компьютерных атак / О.Е. Куликов, В.А. Липатніков, Р.В. Максимов, О.А. Можаєв, заявл. 04.04.2005, реєстраційний номер 2005109585/09), який полягає в тому, що з мережі приймаються і запам'ятовуються пакети повідомлень, потім з них виділяють характеризуючі їх параметри та визначаються параметри для порівняння пакетів, котрі зазнали фрагментації. Залежно від результатів порівняння робиться висновок про присутність атак. Недоліком такого методу є низька швидкість виявлення вторгнень в комп'ютерній мережі. Спосіб непогано справляється з атаками, які використовують підміну IP-адрес відправника, але при більшості інших вторгнень метод є менш стійким. В основу корисної моделі поставлено задачу створення способу запобігання комп'ютерним атакам у мережі за допомогою фільтрації вхідних пакетів, в якому за рахунок введення нових елементів та зв'язків досягається підвищення точності виявлення атак та мінімізація можливих помилкових визначень вторгнень у мережі в заданих діапазонах часу. Поставлена задача вирішується тим, що у способі запобігання комп'ютерним атакам у мережі за допомогою фільтрації вхідних пакетів, що полягає у врахуванні часу активності робочої сесії користувача, згідно з корисною моделлю, моніторинг мережі проводиться в задані діапазони роботи користувача, що дозволяє виявляти інсайдерські атаки на мережу, як вихідні характеристики збережених пакетів повідомлень беруться дані полів: "TTL" {Т}, "DIA" {D}, "SIA" {S}, які записуються в створені для них масиви, також створюються списки довірених адрес одержувачів і відправників пакетів, які зберігаються в масивах зразкових значень полів "DІА" {De} і "SIA" {Se}, і проводяться вимірювання значень полів для пакетів "TTL", коли готові списки довірених одержувачів і відправників, записуються зразкові характеристики для поля "TTL" Те, після збереження пакета з мережі, для виявлення атаки виокремлюють із його заголовка значення полів "TTL" Т, "DIA" D і "SIA" І і зберігають їх у {Т}, {D}, {І}, звіряють зразкові значення полів "TTL" Те, "DIA" De, "SIA" Se, на відповідність даних отриманого з мережі пакета, при відповідності характеристик полів пакетів з мережі зразковим значенням "TTL", "DIA" і "SIA" система пропускає пакети, в разі невідповідності характеристик полів пакетів з мережі зразковим значенням "TTL", "DIA" і "SIA" система не пропускає дані пакети, вбачаючи загрозу. Суть запропонованого методу пояснюється алгоритмом (креслення). 1. Здається діапазон активності користувача (час роботи). 2. Йде перевірка на відповідність діапазону активності користувача. 3. Створюються масиви D, S, Т для зберігання параметрів з отриманих пакетів з мережі: D - для поля даних "Destination IP address" (DIA); S - для поля даних "Source IP Address" (SIA); T - для поля даних "Time To Live" (TTL); Поля "DIA" і "SIA" позначають 32-бітові адреси призначення і джерела пакета повідомлення, необхідні для передачі його мережею. Поле "TTL" задає час життя датаграми в мережі. Створюються масиви Do, So для зберігання зразкових параметрів пакетів повідомлень: Do - для зразкових значень поля даних "DIA"; So - для зразкових значень поля даних "SIA". 4. Формують масив Те для запам'ятовування зразкових значень поля даних "TTL"; 5. Для маршруту обчислюються значення полів "TTL" між j-ю парою адрес одержувача і відправника пакета, де j=1, 2, … N, N - кількість адрес абонентів. При передачі пакетів мережею маршрутизатори виконують доставку по адресній інформації з заголовкапакета. При проходженні пакета за маршрутом поля "DIA", "SIA" і кількість пройдених маршрутизаторів 1 UA 110330 U 5 10 15 ("TTL") матимуть однакові значення. Вони записуються в раніше створені масиви Do, So, To. Ця дія повторюється для кожної адреси (j=N). 6. Приймається і-й пакет з мережі, де і = 1, 2, 3, …. 7. Зберігається вміст і-го пакета. З пакета виписуються поля "TTL" Ті, "DIA" Di і "SIA" Si. 8. Зберігаються в Т, D, S значення полів "TTL" Ті, "DIA" Di і "SIA" Si. Тепер, щоб визначити і мати можливість заблокувати шляхи нанесення атак, проводиться пошук у відповідних масивах Do і So характерних полів з "DIA" Di і "SIA" Si кожного пакета. Якщо інформація з цих полів збігається, то також піддаються перевірці характерні поля з "TTL" Ті кожного вхідного пакета з інформацією з То. 9-10. Якщо еталонні параметри полів "TTL", "DIA" і "SIA" збігаються з параметрами вхідного пакета, то даний пакет отримує доступ до комп'ютерної мережі. 11-12. Якщо еталонні параметри полів "TTL", "DIA" і "SIA" не збігаються з параметрами вхідного пакета, то даний пакет не отримує доступ до комп'ютерної мережі. Всі збережені параметри такого пакета видаляються з масивів Т, D, І. 13. Прийом чергового пакета повідомлення з мережі. Рішення про прийняття або видалення повідомлення відбувається після порівняння його полів зі зразковими значеннями. ФОРМУЛА КОРИСНОЇ МОДЕЛІ 20 25 30 35 Спосіб запобігання комп'ютерним атакам у мережі за допомогою фільтрації вхідних пакетів, формалізований тим, що створюється масив для зберігання фрагментованих пакетів, параметрів і діапазонів часу активності користувача, беруть пакет з мережі, зберігають його, перевіряють збережений пакет в заданому діапазоні часу на предмет наявності комп'ютерних атак і при відсутності сигнатур атаки передають пакет в мережу, а при виявленні сигнатур атак забороняють доступ в мережу такому пакету і видаляють всю інформацію про нього, який відрізняється тим, що моніторинг мережі проводиться в задані діапазони роботи користувача, що дозволяє виявляти інсайдерські атаки на мережу, як вихідні характеристики збережених пакетів повідомлень беруться дані полів: "TTL" {Т}, "DIA" {D}, "SIA" {S}, які записуються в створені для них масиви, також створюються списки довірених адрес одержувачів і відправників пакетів, які зберігаються в масивах зразкових значень полів "DІА" {De} і "SIA" {Se}, і проводяться вимірювання значень полів для пакетів "TTL", коли готові списки довірених одержувачів і відправників, записуються зразкові характеристики для поля "TTL" Те, після збереження пакета з мережі, для виявлення атаки виокремлюють із його заголовка значення полів "TTL" Т, "DIA" D і "SIA" І і зберігають їх у {Т}, {D}, {І}, звіряють зразкові значення полів "TTL" Те, "DIA" De, "SIA" Se, на відповідність даних отриманого з мережі пакета, при відповідності характеристик полів пакетів з мережі зразковим значенням "TTL", "DIA" і "SIA" система пропускає пакети, в разі невідповідності характеристик полів пакетів з мережі зразковим значенням "TTL", "DIA" і "SIA" система не пропускає дані пакети, вбачаючи загрозу. 2 UA 110330 U Комп’ютерна верстка О. Рябко Державна служба інтелектуальної власності України, вул. Василя Липківського, 45, м. Київ, МСП, 03680, Україна ДП “Український інститут інтелектуальної власності”, вул. Глазунова, 1, м. Київ – 42, 01601 3

ДивитисяДодаткова інформація

МПК / Мітки

МПК: G06F 12/14

Мітки: пакетів, атакам, допомогою, мережі, вхідних, запобігання, комп'ютерним, фільтрації, спосіб

Код посилання

<a href="https://ua.patents.su/5-110330-sposib-zapobigannya-kompyuternim-atakam-u-merezhi-za-dopomogoyu-filtraci-vkhidnikh-paketiv.html" target="_blank" rel="follow" title="База патентів України">Спосіб запобігання комп’ютерним атакам у мережі за допомогою фільтрації вхідних пакетів</a>

Попередній патент: Спосіб діагностики недостатності лютеїнової фази оваріального циклу при безплідді трубно-перитонеального ґенезу

Наступний патент: Спосіб шліфування надтвердих матеріалів

Випадковий патент: Реверсивний підземнорухомий пристрій